Фишинг, взлом и DDoS

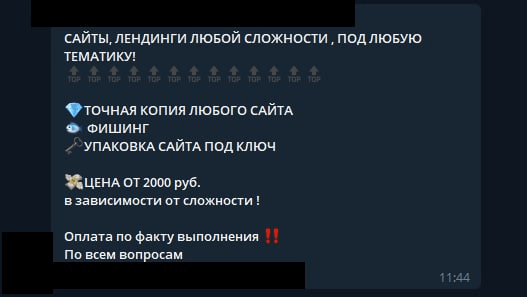

Большинство услуг так или иначе связаны с незаконным получением персональных и учетных данных. Одним из самых распространенных способов является фишинг — создание подставного сайта, визуально идентичного сайту, на который планирует зайти жертва мошенников. Чаще всего используется в связке со спам-рассылкой (например, на многие почтовые адреса). Пользователи получают письма, в которых содержится ссылка на фальшивый сайт. При переходе открывается форма заполнения учетных данных, и ничего не подозревающий человек сам вводит информацию для входа. Стоимость фишинга составляет от 2 000 до 20 000 рублей (хотя бывает и дороже).

В отдельных случаях для взлома методов социальной инженерии и подставных сайтов недостаточно, хакеры могут разрабатывать ВПО под заказ, с учетом особенностей системы безопасности. Например, если киберпреступники хотят взломать сайт крупной компании или банка. Как правило, у таких организаций есть своя служба безопасности и отдел контроля, который не допускает возможность несанкционированного доступа. Хакеры долго готовятся к атаке и внимательно изучают все технические особенности: с каких устройств в систему заходят сотрудники, под какими операционными системами, есть ли уязвимости в программном коде и так далее. Затем «под клиента» разрабатывается ПО.

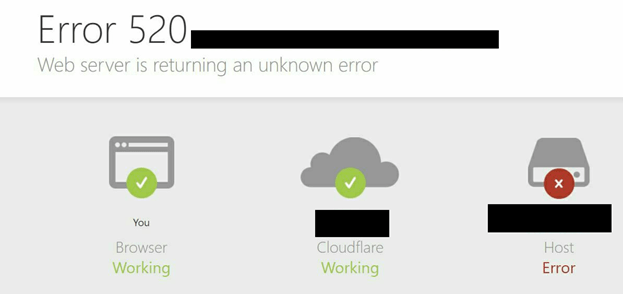

Результат возможной DDoS-атаки

Результат возможной DDoS-атаки

Людмила Гонтарь, руководитель проекта цифрового образовательного проекта Кnowledge+, член ТРГ «Сколково», эксперт РСМД:

— Сейчас наблюдается создание финансовых блокчейн-платформ, где не только функционируют системы транзакций, но и хранится соответствующая информация субъектов транзакционных отношений. Атаки направлены на получение информации о криптоактивах того или иного субъекта транзакционных операций. Это ставит вопрос о надлежащем правовом обеспечении данных операций и закреплении случаев кибератак в юридических протоколах (технических регламентах). Исходя из правовых кейсов можно заключить, что хакерские услуги направлены не столько на подрыв информации, сколько на получение новых возможностей на социальном и экономическом рынке.

Anonymous

Термин anonymous появился в 2003 году на анонимных имиджбордах. Им обозначалась концепция объединения анонимных пользователей для достижения каких-либо целей. Объединение всегда носило анархический характер, а целью обычно являлось простое веселье. К концу нулевых слово «Анонимус» стало ассоциироваться с международным хактивизмом. Несмотря на раскрученность в медиа пространстве, от «анонов» больше шума, чем дела. Международная группа хакеров, проводит больше акций в оффлайне, чем в интернете. Впрочем, есть и громкие сетевые достижения. Например, «Операция Париж» — взлом нескольких тысяч аккаунтов членов террористической группировки «Исламское государство». Ещё знатно порофлили с любителями деткой порнографии. В 2011 аноны взломали один из крупнейших тематических сайтов и выложили в открытый доступ данные полутора тысяч его пользователей.

В общем, Anonymous — это децентрализованное движение, не имеющее постоянных координационных центров и общей цели. Более того, любая группа хакеров или даже одиночка, может совершить какую-то атаку от имени «Анонимус». Никто не сможет подтвердить или опровергнуть причастность, ведь аноном может быть любой человек, скрывающийся под маской. Среди них есть люди совершенно разных политических взглядов, преследующие максимально разные цели, говорящие на разных языках. В общем-то, именно этим феномен «анонимуса» и любопытен.

Red Hacker Alliance

Red Hacker Alliance, вероятно, самая многочисленная хакерская группировка в мире. Впрочем, неудивительно, это же Китай. По некоторым оценкам, численность группы превышает 80 000 человек. Если так, то им для DDoS-атаки даже никакой софт не нужен: могут уложить любой сайт вручную, просто заходя на него одновременно. «Альянс красных хакеров» хоть и считается неформальной организацией, но ни у кого не вызывает сомнений их сотрудничество с правительством КНР. В противном случае их бы уже давно не существовало. Считается, что «Альянс» является подразделением в Народно-освободительная армия Китая и подчиняется напрямую Генштабу. Члены Red Hacker Alliance причастны к атакам на крупные западные СМИ, в частности на CNN.

Red Hacker Alliance, вероятно, самая многочисленная хакерская группировка в мире. Впрочем, неудивительно, это же Китай. По некоторым оценкам, численность группы превышает 80 000 человек. Если так, то им для DDoS-атаки даже никакой софт не нужен: могут уложить любой сайт вручную, просто заходя на него одновременно. «Альянс красных хакеров» хоть и считается неформальной организацией, но ни у кого не вызывает сомнений их сотрудничество с правительством КНР. В противном случае их бы уже давно не существовало. Считается, что «Альянс» является подразделением в Народно-освободительная армия Китая и подчиняется напрямую Генштабу. Члены Red Hacker Alliance причастны к атакам на крупные западные СМИ, в частности на CNN.

Кому принадлежат базы

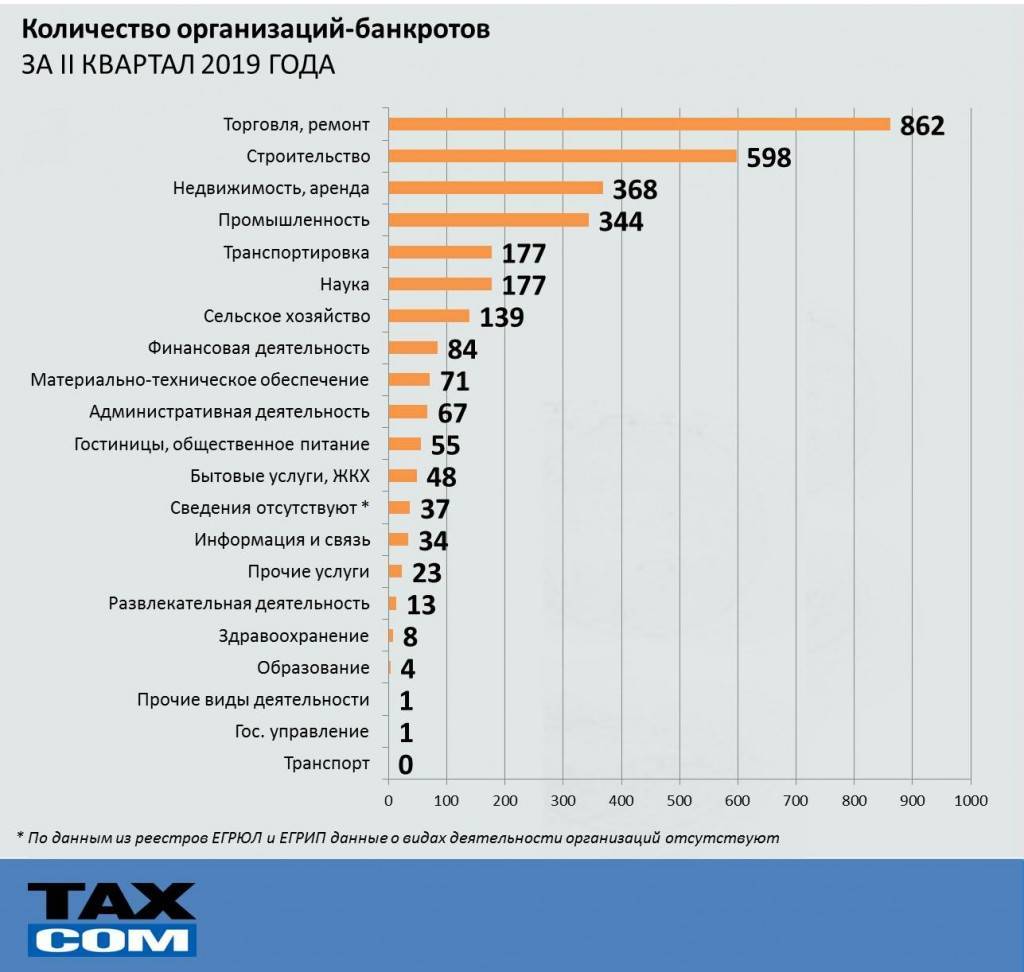

Жертвами злоумышленников, чьи базы оказались в публичном доступе, стали компании, принадлежащие к самым разным сферам деятельности.

Конкретных пострадавших в Group-IB не называют, тем не менее отмечая наличие среди них сервисов доставки, цифровых торговых площадок, медицинских и строительных организаций; компаний, предоставляющих услуги онлайн-образования; поставщики телекоммуникационных сервисов. Базы по большей части доступны для бесплатного скачивания.

Базы в основном достаточно «свежие» – сведения, содержащиеся в них, актуальны по состоянию на март–май 2022 г.

Владимир Дринкман

С 2005 по 2012 год россиянин промышлял кражей пластиковых карт, которые со своими подельниками продавал на черном рынке. Совместно с Александром Калининым, Дмитрием Смилянцем, Романом Котовым и выходцем из Украины Михаилом Рытиковым взломал базы данных различных организаций: 7-Eleven, Carrefour, JetBlue, Dexia Bank, Dow Jones и Visa.

В течение семи лет мошенники обналичили более 300 млн долларов с 800 тыс. банковских счетов. Когда же американские спецслужбы смогли вычислить Дринкмана и его подельников, то они находились за пределами Соединенных Штатов.

Однако правительство Нидерландов пошло на уступки и согласилось экстрадировать преступников в Америку. В итоге Дринкмана признали главой группировки и присудили к 12 годам тюрьмы, тогда как Смилянец получил только 4 года и 3 месяца.

«Белые» хакеры

К счастью, среди хакеров и прочих киберэнтузиастов есть «исследователи систем безопасности», которых иногда называют «белыми» хакерами. В отличие от хакеров-злоумышленников их цель состоит не в краже ваших денег или персональных данных, а в выявлении уязвимостей и их устранении. Многие «белые» хакеры работают с крупными корпорациями, находят баги в системе и сообщают им об этом. Нередки случаи, когда корпорации в благодарность платят «белым» хакерам вознаграждение или приглашают на должность специалиста по безопасности.

Похожий случай недавно произошел с одной криптовалютной платформой, где «белый» хакер сперва украл стейблкоины, эфир и другую криптовалюту на сумму более 600 млн долларов, а впоследствии всё вернул. Компания предложила энтузиасту денежную премию и место главы службы сетевой безопасности. Да, деятельность «белых» хакеров зачастую выходит за пределы легального поля. Поскольку сам факт несанкционированного доступа к частной информации остается противоправным действием.

А что вы думаете по поводу рынка хакеров? Напишите об этом в комментариях!

Хотите обсудить эту статью? Подпишитесь на наш Telegram

Chaos Computer Club

Chaos Computer Club — одна из старейших хакерских групп в мире, была создана в 1981 году в Германии. Так как это немцы, начали они свою деятельность соответствующим образом, то есть проконсультировались с представителями правоохранительных органов, касательно легальности их действий. Отсюда и девиз группы «Хакерство — не преступление».

Считается, что именно Chaos Computer Club первыми обошли дактилоскопическую защиту на новом в то время iPhone 5s. По словам взломщиков, для доступа к чужому iPhone достаточно получить четкий отпечаток пальца его хозяина, к примеру на оконном стекле. Далее этот отпечаток фотографируется на камеру с хорошим разрешением, обрабатывается в фоторедакторе и распечатывается на толстой бумаге. Полученный материал заливается жидким латексом, который после высыхания снимается. Всё — настоящий отпечаток пальца готов. Кстати, так можно разблокировать не только iPhone.

Евгений Богачев

Евгений Богачев разыскивается ФБР, которое предлагает награду за его поимку в размере 3 млн долларов. Такую популярность у спецслужб россиянин получил благодаря своим мошенническим схемам и вмешательству в американские выборы 2016 года. Он создал преступную группировку, членами которой стали граждане из Украины, России и Великобритании.

В общей сложности известно про 100 млн. долларов, но в реальности сумма может быть намного больше. Своим успехом злоумышленники обязаны вирусу Zeus, которые может заразить тысячи компьютеров. Несмотря на попытки правоохранительных органов выследить хакера, Богачеву удается успешно скрываться.

Мурат Уртембаев

В 1983 году на территории Советского Союза была зафиксирована первая кибератака. Ее провел выпускник МГУ Мурат Уртембаев, который к тому моменту уже трудился на заводе «АвтоВАЗ». Взломать систему молодой человек решил в отместку своему начальству, которое не выдало ему почетную грамоту.

Чтобы устранить неисправность, завод пришлось остановить на трое суток, что привело к многомиллионным убыткам. Уртембаев оказался совестливым человеком и сам признался в своих действиях начальству. Поскольку в советское время наказания за такие проступки не существовало, то парня осудили на полтора года по статье «Хулиганство» и присудили штраф на стоимость двух «Жигулей».

Череда «сливов»

В конце мая 2022 г. в даркнете появилась база данных сотрудников сервиса доставки продуктов и готовых блюд «Яндекс еда», состоящая из 700 тыс. строк. В последствии в интернете был запущен сайт, на котором была выложена информация о заказах клиентов сервиса. Поиск пользователей был организован по номеру телефона.

Не обошла беда стороной и главного конкурента «Яндекс еды» – Delivery Club. 20 мая служба доставки объявила о том, что в Сеть просочилась база заказов на 350 млн строк. В службе безопасности сервиса заверяли, что банковских реквизитов среди утекших данных не было.

В начале мая 2022 г. в Сеть были выложены сведения о 30 млн клиентов сети медицинских лабораторий «Гемотест».

В конце февраля 2022 г. в сети появились две таблицы с ФИО, номерами телефонов, адресами и другими данными клиентов транспортной компании СДЭК: один файл с 466 млн строк, второй – с 822 млн. В СДЭК назвали произошедшее хакерской «политически мотивированной» атакой.

Базы данных и ВПО

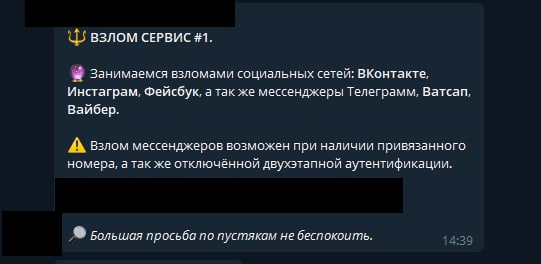

Продажа пользовательских баз данных, эксплойтов, логинов и паролей — чуть ли не самая распространенная услуга на так называемом рынке пробива данных. Распространяется через закрытые форумы и телеграм-каналы (как туда попасть, объяснять не будем). «Пробив» осуществляется по базам мобильных операторов, банков, госучреждений. Стоимость обычно варьируется в пределах от 1 000 до 15 000 рублей. Сюда входят и паспортные данные, и выписки по счету, и даже информация о розыске/судимости.

Еще на закрытых площадках торгуют логинами и паролями от «угнанных» аккаунтов разных сайтов, соцсетей, мессенджеров, почтовых сервисов и так далее. Если злоумышленники хоть раз заполучили ваши данные, имейте в виду, что вы почти наверняка попадете в такие базы. Поэтому «взломанный» пароль или логин в дальнейшем лучше не использовать и придумать новый (а еще лучше использовать двухэтапную аутентификацию: почта плюс телефон, специальное приложение-аутентификатор).

Злоумышленники — люди занятые и просят по пустякам их не беспокоить

Злоумышленники — люди занятые и просят по пустякам их не беспокоить

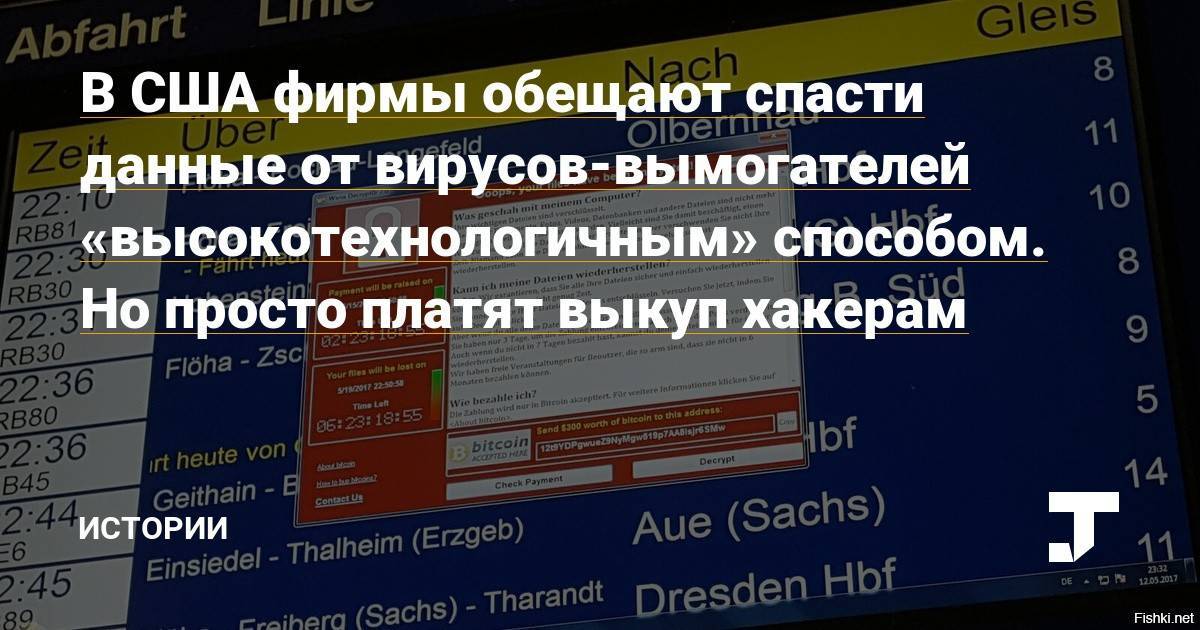

Профессиональные хакеры продают готовые решения в виде вредоносного программного обеспечения: трояны-стилеры для кражи паролей, вирусы-вымогатели и псевдозагрузчики. Кстати, нередко ВПО включает в себя несколько подвидов атак. Так, например, шифровальщик-вымогатель может парализовать работу вашего компьютера, зашифровать хранящиеся на нем персональные данные и требовать выкуп в биткоинах. Параллельно система может быть просканирована на предмет наличия логинов и паролей, которые легко украсть. В конце концов с трояном-стилером может быть установлен скрытый майнер Monero.

Бюро 121

О хакерской группе «Бюро 121» известно очень немногое, ведь эти ребята из КНДР. Сразу возникает диссонанс: вроде как, где Северная Корея и где хакеры? У них даже интернета в стране нет. Доступ к интернету действительно имеют лишь избранные, меньше 1% населения всей Северной Кореи. В этот процент входят и хакеры из «Бюро 121», впрочем, многие из них рассредоточены по всему миру под видом дипломатов. Семьи этих людей остаются в КНДР, но пользуются привилегиями и имеют высокий социальный статус.

Широкую известность «Бюро», оно же «Подразделение 121», обрело в 2014 году. Тогда компания Sony Pictures отменила премьеру своего комедийного фильма «Интервью», в котором должны были показать покушение на Ким Чен Ына. Шум поднялся жуткий: директор Национальной разведки США Джеймс Клеппер назвал кибератаку против кинокомпании Sony Pictures крупнейшей хакерской атакой, когда-либо проводившейся против интересов США. Конечно же, это было сгущением красок, ведь всем известны отношения США и КНДР, но далее выяснились ещё более интересные подробности.

Оказалось, что обвиняют Корею не просто так, а имея прямые доказательства. Сотрудники АНБ США ещё в 2010 году проникли в северокорейские компьютерные сети и запустили в них шпионское ПО. Благодаря этому Вашингтон и смог быстро определить откуда исходила атака на Sony Pictures.

Lizard Squad

«Взвод Ящериц» — одна из самых молодых хакерских группировок, её членом на момент ареста было от 15 до 17 лет. Начал свой путь лидер «ящериц» Закари Бухта с сервиса по бомбёжке телефонов. Так он и назывался — «phonebomber». На сайте можно было сделать заказ, после чего на телефон жертвы каждый час поступали угрожающие звонки с поддельных номеров. Иногда «бомбардировки» одной жертвы продолжались по несколько недель. Вскоре Lizard Squad решили расширить список услуг и стали предлагать организацию DDoS-атак. На Рождество 2014-го они уложили игровые сети Sony PlayStation и Microsoft Xbox Live, чем очень хвалились в «Твиттере».

«Взвод Ящериц» — одна из самых молодых хакерских группировок, её членом на момент ареста было от 15 до 17 лет. Начал свой путь лидер «ящериц» Закари Бухта с сервиса по бомбёжке телефонов. Так он и назывался — «phonebomber». На сайте можно было сделать заказ, после чего на телефон жертвы каждый час поступали угрожающие звонки с поддельных номеров. Иногда «бомбардировки» одной жертвы продолжались по несколько недель. Вскоре Lizard Squad решили расширить список услуг и стали предлагать организацию DDoS-атак. На Рождество 2014-го они уложили игровые сети Sony PlayStation и Microsoft Xbox Live, чем очень хвалились в «Твиттере».

Даркнет и российские утечки

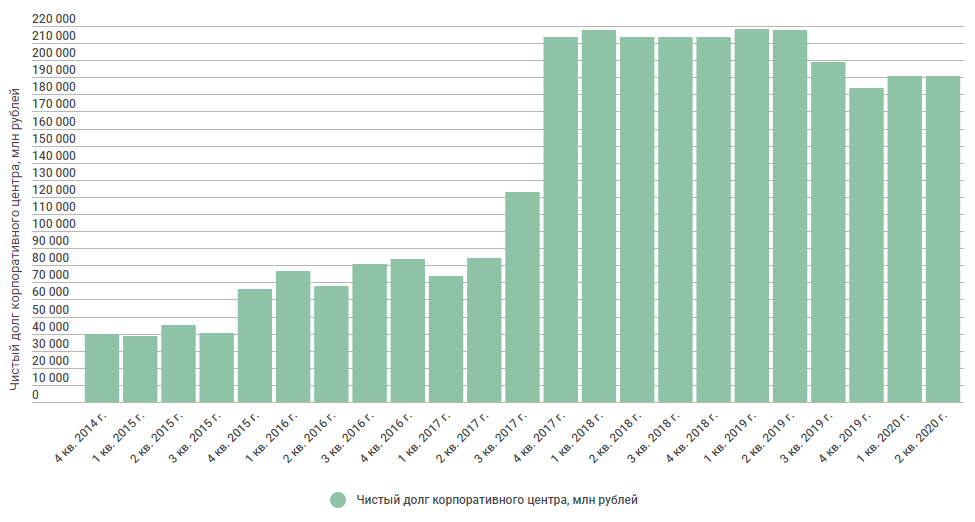

Специалисты Group-IB зафиксировали рекордное количество баз данных (БД) российских компаний на просторах даркнета.

Как сообщили CNews в ИБ-компании, за период с мая по июнь 2022 г. на ресурсах «подпольного» сегмента Сети было выложено свыше 50 БД отечественных предприятий. В апреле и марте 2022 г. число «слитых» баз было значительно меньшим – 32 и 16 соответственно.

Согласно статистике подразделения Group-IB Threat Intelligence, общее количество строк 19 наиболее крупных утечек за отчетный период составило 616,6 млн строк.

В даркнете выросло количество утекших баз данных российских компаний

В даркнете выросло количество утекших баз данных российских компаний

Практически все базы включают имена клиентов, их телефоны, адреса, даты рождения, а некоторые – хеши паролей (пароли пользователей, обработанные с помощью специального криптографического алгоритма; – прим. CNews), паспортные данные, подробности заказов или результаты медицинских анализов.

Братья Булаховы

Дмитрий и Иван Булаховы были «мулами» преступной группировки Cobalt. На момент вербовки старшему из братьев Дмитрию было 33 года, а младшему Ивану – 26 лет. Впервые группировка связалась с Дмитрием в 2016 году, предложив работу и детально объяснив ее специфику. В итоге молодой человек захотел привлечь к делу своего младшего брата.

В ней оказались мобильные телефоны с иностранными сотовыми пакетами. Получив посылку, он немедленно связался с «директором», который приказал лететь в Якутск. Далее им сообщали адрес банкомата, возле которого они должны были ждать, когда запуститься механизм выдачи денег. Долго скрываться от правосудия братьям не удалось.

Цель – навредить, а не заработать

Эксперты Group-IB отмечают не только количественный, но и качественный сдвиг на данном направлении, а также изменение мотивов злоумышленников. Если раньше основной целью для них был заработок, то теперь приоритетом становится нанесение как можно более серьезного ущерба жертвам – бизнесу и его клиентам. Именно поэтому все чаще на хакерских форумах можно встретить по-настоящему актуальные и информативные базы, доступные бесплатно.

По словам руководителя отдела исследований киберпреступности Threat Intelligence компании Олега Дерова, риск в том, что эти данные могут быть использованы в дальнейших кибератаках и в мошеннических схемах.

Такое поведение киберпреступников идет вразрез с привычной практикой, когда, стремясь минимизировать затраты и максимизировать прибыль, злоумышленники торгуют компиляциями старых баз или собирают собственные на основе открытых данных из различных источников.

Денис К.

Название Cobalt принадлежит одной из самых известных и активных кибергрупп, несущих прямую угрозу всем финансовым учреждениям. По подсчетам европейских спецслужб, преступной организации удалось похитить более миллиарда евро. Громким событием стало задержание Дениса К., который считается главарем банды.

Оказалось, что он взял рассрочку на автомобиль и перестал соблюдать условия контракта. Автосалон обратился в полицию, чтобы они навестили нарушителя и напомнили ему о необходимости соблюдать закон. При проверке документов оказалось, что перед полицейскими находится самый разыскиваемый хакер в мире.

Российские хакеры вызывают дрожь у отдела безопасности любого финансового учреждения в мире. Нетривиальные способы работы и умение влиять даже на результаты выборов в отдельных странах делает их одними из самых опасных преступников современности.